Компанія Trend Micro Incorporated (TYO: 4704; TSE: 4704), світовий лідер в розробці рішень в області кібербезпеки, опублікувала свіжі дані про кіберзагрози, які набувають найбільш помітне поширення в період пандемії коронавіруса COVID-19 і пов’язаного з нею карантину. Як і будь-яка криза світового масштабу, поточна ситуація привернула увагу кіберзлочинців, які використовують її для поширення свого шкідливого ПО і атак на комерційні структури і користувачів.

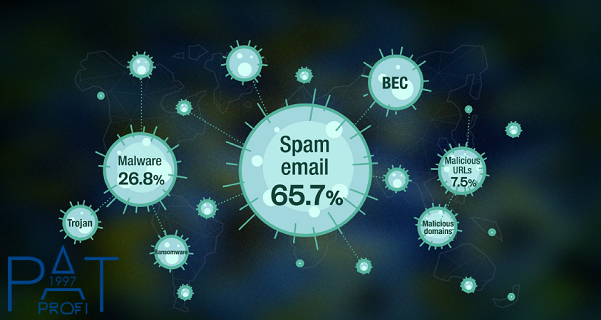

Дослідники виділяють три основних типи атак, які хакери намагаються проводити, використовуючи в якості приманки важливу інформацію і сайти про коронавіруси, повідомлення в електронній пошті і файли з даними. Спам в цьому списку посідає перше місце – на нього припадає 65,7% атак, на другому місці знаходяться атаки із застосуванням шкідливого ПО, включаючи трояни і програми-шахраї (з 26,8%); на третьому місці за частотою виявлення (7,5%) шкідливі URL і сайти.

Шкідливі URL, виявлені Trend Micro, в основному відносяться до трьох категорій. В першу чергу зловмисники використовують їх для фішингу – таких посилань користувачі отримують більш 56,7%. Ще 34,3% ведуть на завантажуване шкідливе ПО, а 7,5% – на сторінки з шахрайськими схемами, наприклад, на підроблені сайти різних благодійних організацій, які збирають кошти на боротьбу з коронавірусом. Також подібні посилання можуть вести на сайти з інформацією про поширення коронавіруса і інформаційними додатками, які заражають систему або мобільні пристрої користувачів шкідливим ПЗ. У цьому списку з майже 23 000 виявлених загроз перші місця займають США (26,5%), Німеччина (13,3%) і Великобританія (10,4%).

Ще одним поширеним і тривожним трендом стає використання отриманої в ході фішингу інформації для шантажу користувачів, яким загрожують вже не публікацією листування або списком відвіданих сайтів, а зараженням коронавірусом при особистій зустрічі з ними або їх родичами і друзями зі списку контактів.

В умовах пандемії Trend Micro рекомендує не панікувати і дотримуватися стандартних механік захисту мережевої інфраструктури і використовувати багаторівневий захист, включаючи системи захисту кінцевих пристроїв, електронної пошти, файрволи та антивірусні рішення.